Test: NETGEAR Orbi Tri-Band Mesh WiFi Router AC2200

Netværk d. 22. november. 2018, skrevet af Silent Sniper 0 Kommentarer. Vist: 15478 gange.

Billed behandling: Silent Sniper

Oversættelse: DeXTRoNiaN

Pristjek på 1699,00

Produkt udlånt af: Netgear.dk

DK distributør: n/a

Er enheden sårbar?

Nu tænker du sikkert hvad jeg mener med, om enheden er sårbar.

Sagen er at de fleste almindelige mennesker blot tilslutter sit nye trådløse udstyr, uden måske nogensinde at få ændre adgangskoden.

Herved beholder de blot den standard adgangskode, som producenten har valgt på forhånd som i øvrigt er let tilgængelig på internettet, ved en simpel google søgning eller på producentens hjemmeside.

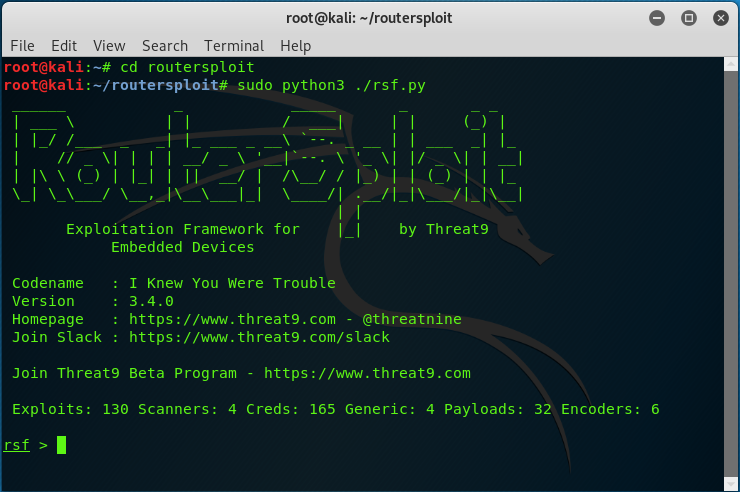

Dette indebærer en risiko for at hackere, har nemmere ved at få kontrol over udstyret hvis man f.eks. bliver udsat for et angreb på WAN siden med RouterSploit som kører en lang række tests/exploits og samtidigt tester standard credentials mod udstyret.

Det samme er gældende hvis WPS (Wi-Fi Protected Setup) er slået til på udstyret, direkte ud af æsken. Jeg vil altid anbefale at WPS bliver slået fra, da det er meget nemt at bryde med Airgeddon eller andre værktøjer.

Har tidligere lavet penetration tests på mit eget udstyr med WPS slået til, det tog intet mindre en blot 30 sekunder at bryde.

Producenterne kan efter min mening, implementere nogle helt simple løsninger på deres netværksudstyr for at sikre slutbrugeren bedst muligt.

Det kunne f.eks. være i selv opsætningsfasen, at brugeren bliver bedt/tvunget om at genere et stærkt password hvor der er indbygget noget logik sådan at nemme passwords ikke kan benyttes som, 123456 osv.

Det andet kunne være helt at fjerne WPS (Wi-FI Protected Setup), samt at have firewall slået til som standard, da jeg tidligere har oplevet at man selv har skulle slå dette til.

Nogle vil måske mene, at det er helt simpelt netværksforståelse og det er det skam også for de fleste nørder inkl. mig selv, Men for Hr og Fru Jensen, er det muligvis ikke sådan landet ligger de tænker slet ikke i de baner.

Som noget nyt, vil jeg derfor i denne samt fremtidige test have et afsnit omhandlende med RouterSploit for at se om der evt. skulle være kendte sårbarheder i firmwaren på det testede udstyr, som kan udnyttes af de kriminelle.

Anmeld

Information